Obofuscarea traficului BolehVPN te ține de necazuri, chiar și în China

Vă rugăm să oferiți câteva informații despre BolehVPN: Ce v-a inspirat să porniți un serviciu VPN inițial?

În 2007, guvernul chinez a început filtrarea traficului; aceasta a fost prima încetinire intenționată a p2p, urmată de cenzură pe motive morale și chiar în zilele noastre chiar pe motive politice. În acel moment, existau puține opțiuni VPN disponibile, iar mulți furnizori continuau să închidă, așa că am decis să venim cu propriul nostru VPN, pentru propria noastră utilizare personală și să găsim alții care să partajeze serverul cu noi. Nu știam prea puțin că vom crește până unde suntem astăzi, cu o clientelă globală în continuă creștere.

Tehnologia dvs. de obuscare a traficului permite utilizatorilor să ascundă faptul că utilizează un VPN. Vă rugăm să explicați cum se face acest lucru și de ce este un avantaj pentru concurenții dvs.?

Obfuscarea traficului se face printr-un patch XOR, care practic scamblează fiecare buffer de trafic care este trimis între clientul OpenVPN și server. Există metode mai avansate, cum ar fi OBFS4, dar care adaugă cheltuieli generale suplimentare, iar un client și server separat trebuie rulați din nou.

Pentru utilizatorii obișnuiți, credem că patch-ul XOR oferă în acest moment suficient de obusculare, fără a se sacrifica prea mult pentru utilizare și performanță. Aceasta poate ocoli țările care blochează utilizarea VPN. De asemenea, oferim suport pentru Shadowsocks pentru cei care o solicită de la noi.

Cei mai mulți furnizori VPN nu implementează oftalmologie, ceea ce înseamnă că traficul VPN poate fi identificat cu ușurință. Deși nu știu ce faceți în tunelul VPN, acest lucru vă poate „semnaliza” utilizarea ca potențial suspect, similar cu ceea ce se întâmplă cu utilizarea TOR.

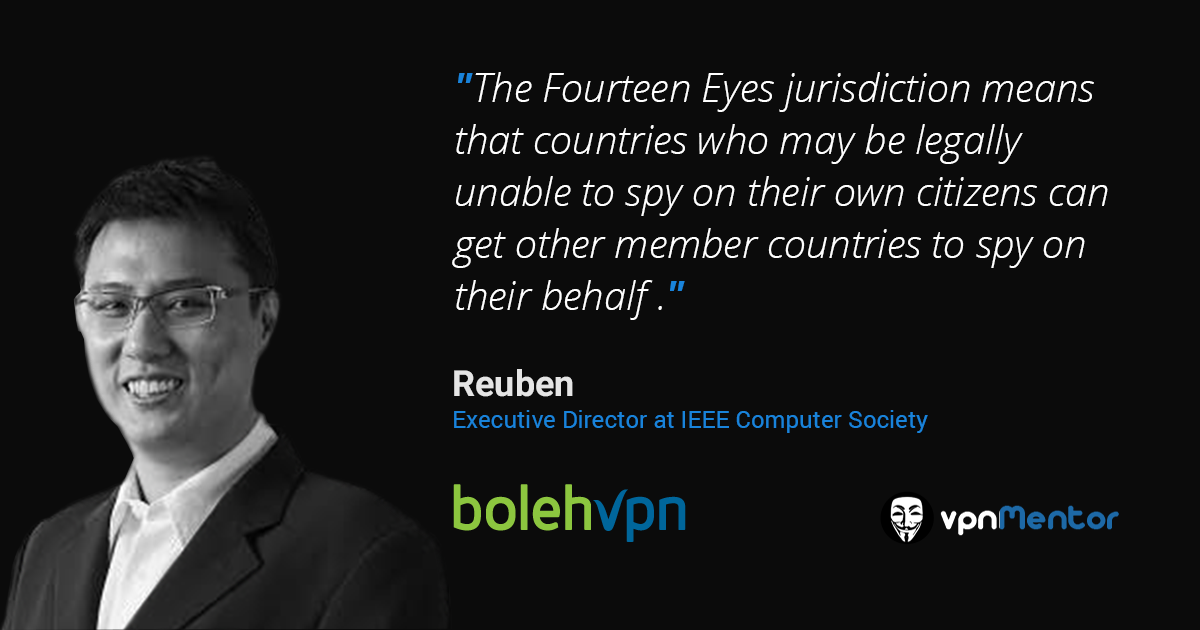

Care este jurisdicția „Cinci ochi” și de ce este un avantaj în afara acestor țări?

Five Eyes este o alianță de informații care constă din Australia, Canada, Noua Zeelandă, Regatul Unit și Statele Unite. Împreună colaborează pentru a monitoriza miliarde de comunicații private la nivel mondial și așa cum s-a dezvăluit în diferite scurgeri, inclusiv din Snowden, derulează numeroase programe de supraveghere care aruncă o plasă largă care include cetățeni obișnuiți. Cei cinci ochi s-au extins de fapt pentru a include Danemarca, Franța, Olanda, Norvegia, Germania, Belgia, Italia, Suedia și Spania și, de aceea, este adesea cunoscut sub numele de Fourteen Eyes. A face parte din cei paisprezece ochi înseamnă, de asemenea, că țările care pot fi legal incapabile să spioneze pe cetățenii lor pot obține alte țări membre să spioneze în numele lor și să le împărtășească acel intel.

Dacă furnizorul dvs. VPN se află în aceste jurisdicții, există o posibilitate mult mai puternică ca aceste țări să ia măsuri pentru a solicita date de la furnizorii VPN, având în vedere politica lor de supraveghere în masă. În multe dintre aceste țări, ar fi legal ca guvernul să solicite companiei VPN să dezvăluie toate datele pe care le are și, eventual, să activeze jurnalele..

Deși rămânem în afara jurisdicției lor, avem totuși precauție suplimentară și emitem un mandat canar lunar.

Care sunt unele dintre riscurile legate de „Internetul lucrurilor” și ce pot face utilizatorii pentru a se proteja?

Cu tot mai multe articole care au o conexiune la internet și capabilități inteligente, acestea devin vectori de atac pentru potențiali hackeri. Având în vedere că multe dintre aceste elemente sunt încorporate în casa dvs., acestea prezintă riscuri importante pentru confidențialitate. Cel mai rău, actualizările de securitate pentru aceste dispozitive tind să fie lente și, chiar dacă sunt lansate, utilizatorii sunt adesea lentați la actualizare. Fiind mici și cu o putere de procesare limitată, producătorii se concentrează mai mult pe capacitatea de utilizare decât pe securitate. Symantec a făcut un studiu recent în acest sens și a arătat că multe dintre aceste dispozitive nu implementează criptarea de bază.

Cele mai multe dintre aceste dispozitive comunică, de asemenea, furnizorilor lor de servicii prin canale nesigure, ceea ce face ușor să strângi o mulțime de date private despre tine și, eventual, obiceiurile de utilizare. Vrei să știe cineva de fiecare dată când aprinzi luminile sau programul de băut al cafelei? În timp ce acest lucru poate părea inofensiv atunci când este izolat, imaginați-vă o situație în care ISP-ul sau guvernul sau un terț vă pot urmări practic mișcarea în jurul casei dvs. pe baza datelor colectate de pe diverse dispozitive IoT.?

Un VPN poate fi instalat la nivelul routerului, astfel încât tot traficul din casa ta să fie criptat. Desigur, un VPN nu rezolvă toate riscurile de securitate pe care le prezintă IoT, dar cel puțin va conecta o gaură, criptând tot traficul care va ieși și îngreunând obținerea informațiilor personale din utilizarea IoT..

Ce noi tendințe ne putem aștepta să vedem în viitorul apropiat în lumea securității VPN și online?

Conștientizează din ce în ce mai mult necesitatea securității internetului în epoca supravegherii în masă, însă populația generală rămâne în continuare neștiințată cu privire la modul în care să se asigure, deoarece instrumentele de protejare ca PGP sunt greoaie în prezent. Aceasta începe să se schimbe. De exemplu, criptarea end to end câștigă o adopție din ce în ce mai mare în aplicațiile de mesagerie instantanee cum ar fi Whatsapp, dar meta-date rămân totuși greu de securizat și rămân informațiile valoroase pe care le folosesc companii precum Twitter și Facebook. Ar fi interesant să vedem evoluția tehnologiei în protejarea meta-datelor care ne oferă modelele de comportament. În special, e-mailul rămâne relativ nesigur și există unele evoluții promițătoare în acest domeniu, cum ar fi Dark Internet Mail Environment (DIME). După cum am menționat anterior, securitatea și confidențialitatea IoT va fi o problemă mult mai mare în următorii ani.

Cred că rețelele de anonimat descentralizate, cum ar fi TOR / I2P, vor fi dezvoltate în continuare și poate ca VPN-urile să fie găzduite într-un mod încrezător.

17.04.2023 @ 21:28

devin vulnerabile la atacuri cibernetice. Dispozitivele IoT sunt adesea conectate la rețelele noastre de acasă și pot fi utilizate pentru a accesa informații personale sau pentru a lansa atacuri asupra altor dispozitive. Utilizatorii pot lua măsuri de precauție, cum ar fi actualizarea regulată a software-ului dispozitivelor lor, utilizarea parolelor puternice și unice pentru fiecare dispozitiv și evitarea conectării dispozitivelor la rețele publice nesigure. De asemenea, utilizatorii pot utiliza un VPN pentru a proteja traficul dispozitivelor lor IoT și pentru a preveni accesul neautorizat la datele lor personale. Ce noi tendințe ne putem aștepta să vedem în viitorul apropiat în lumea securității VPN și online? În viitorul apropiat, ne putem aștepta la o creștere a utilizării VPN-urilor, pe măsură ce utilizatorii devin din ce în ce mai conștienți de importanța protejării datelor lor personale și a securității online. De asemenea, ne putem aștepta la o creștere a tehnologiilor de obfuscation și criptare, pentru a proteja traficul VPN împotriva detectării și interceptării. În plus, ne putem aștepta la o creștere a utilizării VPN-urilor pe dispozitive mobile, pe măsură ce utilizatorii își utilizează tot mai mult telefoanele și tabletele pentru a accesa internetul.