آیا من به شما هشدار داده ام که حتی اگر وب سایت ها به نقض اطلاعات نرسیدند

با وجود پیشرفت در امنیت داده ها ، بسیاری از بزرگترین شرکت های جهان هنوز در معرض نقض داده ها قرار دارند. تروی هانت ، بنیانگذار “I Have Be Pwned”, به ما می گوید که چگونه این تخلفات رخ می دهد ، چگونه از داده های سرقت شده استفاده می شود ، تأثیر آن بر شرکت ها و افراد و از همه مهم تر – به ما این ابزار را می دهد تا بدانیم که آیا اطلاعات شخصی ما به خطر افتاده است و چگونه می توانیم بعد از واقعیت از خود محافظت کنیم.

چگونه به امنیت آنلاین رسیدید?

زمینه من در توسعه نرم افزار است ، بعداً در معماری برنامه ها تخصص دارم. هنگامی که من برای یک شرکت بزرگ داروسازی کار کردم ، آنها تمام توسعه خود را به فروشندگان کم هزینه در بازارهای ارزان قیمت آسیا و اقیانوس آرام سپردند و نوع نرم افزاری وحشتناک را که از کمترین پیشنهاد دهنده انتظار داشتید ، گرفتند. من بسیاری از آسیب پذیری های امنیتی مختلف را دیدم که برای من کاملاً آشکار بود اما برای آنها بسیار زیاد بود. بنابراین ، به عنوان روشی برای آموزش دیگران ، بلاگ نویسی درباره آسیب پذیری های امنیتی و نحوه پرداختن به آنها را با کد برنامه شروع کردم. در آن زمان ، موارد خوبی برای توسعه دهندگان نرم افزار وجود نداشت ، بنابراین این نیاز را برآورده کرد و بقیه تاریخ است.

رایج ترین آسیب پذیری های امنیتی که کشف کردید کدام هستند?

همه موارد واضح مانند تزریق SQL ، اشارات ناامن مستقیم شی ، ذخیره نامناسب رمز عبور ، عدم رمزگذاری لایه حمل و نقل. در اصل ، همه چیز در 10 برتر OWASP, متعارف ترین سند در مورد چگونگی انجام امنیت امنیت برنامه ، به طور مداوم اشتباه انجام می شد.

اما شرکت ها پول زیادی را صرف حفاظت از داده می کنند. چگونه به راحتی سازش می شود?

این یک چیز جالب است ما می بینیم شرکت های بزرگی که بودجه امنیتی بزرگی دارند و به مواردی مانند سیستم های حساس و توسعه داخلی توجه می کنند ، اما آنها لزوماً این تمرکز را به همه موارد حاشیه نمی دهند. سپس این سؤال پیش می آید که چه زمانی امنیت اعمال می شود. بسیاری از سازمان ها هنوز نرم افزار خود را “ساخته شده” دارند (به نقل از هوا می گویند!) ، به پایان رسیده و توسط یک فروشنده آزمایش شده و فقط امنیت را بعد از تحویل اعمال می کنند. بنابراین ، چرخش امنیتی آنها مجموعه ای از مسائل آسیب پذیری امنیتی را در بدترین زمان ممکن – پایان پروژه – شناسایی می کند.

هرچه چرخه چرخه عمر پروژه پایین بیاید ، گرانتر از رفع این نقص ها با بازگشت ، بازنویسی کد ، آزمایش مجدد ادغام ، آزمایش پذیرش کاربر و غیره ، منظور من این است که این فقط یک راه وحشتناک برای ایجاد امنیت است. من می خواهم در وهله اول به شرکتها کمک کنم تا از این آسیب پذیری جلوگیری کنند.

چگونه شرکت ها می دانند چه موقع نقض شده اند و چه اطلاعاتی به سرقت رفته است?

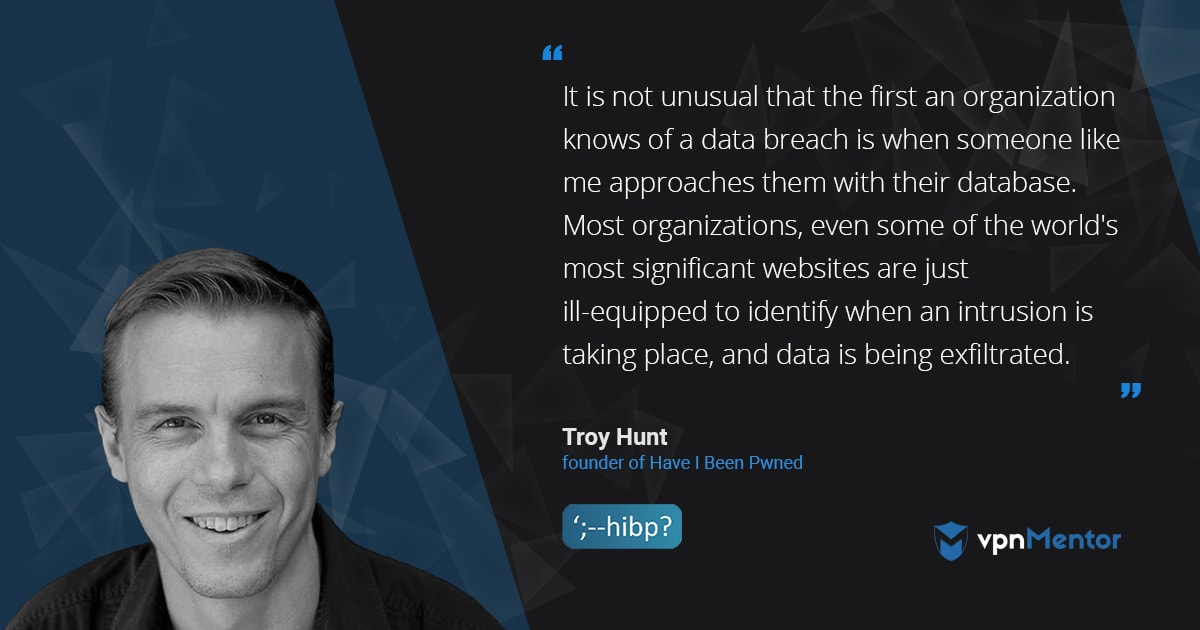

(می خندد) خب ، خیلی اوقات ، شرکت ها می دانند وقتی به آنها می گویم نقض شده اند! عجیب نیست که اولین سازمانی که از نقض داده ها اطلاع دارد ، زمانی باشد که شخصی مانند من به پایگاه داده خود نزدیک شود. اکثر سازمانها ، حتی برخی از بزرگترین یا مهمترین وب سایتهای جهان ، فقط برای شناسایی زمان رخنه نفوذ ، اطلاعات کافی ندارند و داده ها از آنجا استخراج می شوند..

به تصاویر سونی فکر کنید. منظورم این است که این حمله در یک دوره طولانی صورت گرفته است ، تعداد زیادی از داده های بسیاری از سیستم های مختلف را بیرون کشیده و اولین چیزی که آنها از آن مطلع بودند ، هنگامی بود که کارمندان با دیدن “هک شده توسط نگهبانان صلح” روی صفحه های خود دیدند..

![]() چه نوع داده ها پس از هکرها هستند?

چه نوع داده ها پس از هکرها هستند?

بسته به انگیزه های آنها ، هر چیزی در اینترنت هدف است. نام کاربری و گذرواژهها از اهمیت ویژه ای برخوردار هستند زیرا استفاده مجدد از رمز عبور به این معنی است که شما به طور بالقوه کلید تعداد زیادی سایت دیگر را دارید. بدیهی است هر چیزی از ماهیت مالی مانند جزئیات کارت اعتباری و اطلاعات حساب بانکی مورد علاقه قدیمی است. به طور فزاینده ، اطلاعاتی که در سازمانها دیجیتالی می شوند ، به ویژه هر آنچه که مورد حمایت دولت باشد ، برای جاسوسی شرکت ها بسیار سودمند است. اما تعداد زیادی از افراد آنجا وجود دارند ، که اکثراً بچه ها هستند ، که فقط یک غنائم می خواهند. آنها اهمیتی نمی دهند که داده ها چقدر با ارزش هستند. آنها اهمیتی نمی دهند که چه نوع وب سایتی است ، آنها فقط از ورود و پیش فرض یک سایت خوشحال هستند.

چگونه دزدی داده ها بر شرکت ها و افراد تأثیر می گذارد?

بستگی به نوع داده دارد. اگر اطلاعات حساس نباشند ، ممکن است تأثیر جزئی بر فرد داشته باشد اما با آسیب رساندن به اعتبار سازمان نقض شده تأثیر بسزایی خواهد داشت. برای سونی پیکچرز ، فیلم هایی منتشر نشده که دارای ارزش ذهنی ارزشمندی است.

از اعتبارنامه می توان برای به اشتراک گذاشتن حساب ، ارسال اسپم و فیشینگ های بسیار هدفمند استفاده کرد. در مورد اشلی مدیسون ، ما شاهد تلاشهای باج خواهی بودیم كه صرفاً ادغام نامه با استفاده از داده های نقض شده بود. متأسفانه ، این منجر به استعفا ، طلاق و حتی خودکشی شد ، بنابراین بدیهی است که این ضربه می تواند بسیار شدید باشد.

![]() آیا یک شرکت مجبور است افراد را از نقض داده ها آگاه کند?

آیا یک شرکت مجبور است افراد را از نقض داده ها آگاه کند?

این به صلاحیت شما بستگی دارد. به عنوان مثال ، در استرالیا ، قوانین افشای اجباری کاملاً سبک داریم. در حقیقت ، ما سال گذشته فقط اولین قوانین افشای اجباری خود را گرفتیم. اگر یک شرکت درآمدی کمتر از 3،000،000 دلار استرالیا در سال داشته باشد ، که این بیش از 90٪ مشاغل استرالیا است ، یا اگر داده های نقض شده بعید است که صدمات جدی به بار آورد ، پس از آن موظف به افشای آن نیستند..

تحت تولید ناخالص داخلی در اروپا ، دستورالعمل ها بسیار دقیق تر هستند. یک احساسات محرمانه تر وجود دارد که داده های شخصی را به شخصه تعلق می دهد تا شرکت ، و هرگونه سوء استفاده باید افشا شود. من فکر می کنم که سازمان ها ، صرف نظر از اینکه در آن واقع شده اند ، باید تشخیص دهند که حتی اگر این فقط آدرس ایمیل من باشد ، این است من آدرس ایمیل و اگر آن را گم کرده یا در معرض دید خود قرار دهید ، باید به شما اطلاع داده شوم.

چرا آیا I Be Be Pwned را شروع کردید و چه خدمتی را ارائه می دهد?

من تقریباً در سال 2013 تجزیه و تحلیل نقض داده ها را انجام می دادم و نمونه هایی جالب مانند آدرس ایمیل را مشاهده می کردم که در بسیاری از موارد نقض داده ها اغلب دارای همان رمز عبور بودند. قبلاً می دانستیم که مردم برای ورود به چندین سایت از همان اعتبارنامه استفاده می کنند ، اما دیدن این داده ها جالب بود. مورد دیگر که من کنجکاو شدم این بود که بسیاری از افراد که در نقض داده ها بوده اند از این امر بی خبر بودند. بنابراین ، من می خواستم یک سرویس تجمیع ایجاد کنم تا مردم بتوانند دید بهتری نسبت به ردپای کلی خود و میزان اطلاعات خود در معرض دید شما قرار دهند. این پیدایش برای فیلم I I Be Be Pwned بود.

![]() چگونه پایگاه داده های نقض شده را بدست می آورید?

چگونه پایگاه داده های نقض شده را بدست می آورید?

در ابتدا ، من بیرون رفتم و اطلاعات در دسترس عموم را گرفتم. سپس با گذشت زمان ، از آنجا که این پروژه برای بدست آوردن پشتیبانی عمومی ، تعداد بیشتری از مردم جلو آمدند و داده های مربوط به یک نقض خاص را در اختیار من قرار دادند. همین آخر هفته من یک نفر را از بالای صفحه آبی رنگ کردم و تعداد زیادی داده را از هفت نقض مختلف ارسال کردم ، که اکثر آنها حاوی ده ها میلیون رکورد در هر.

این سؤال را به شما القا می کند که می دانید این افراد چه کسانی هستند؟ آیا آنها آدمهای بدی هستند؟ آیا آنها افرادی هستند که فقط اطلاعات معاملاتی را انجام می دهند؟ واقعیت آن این است که همه چیز کمی است. من مطمئن هستم که در بعضی موارد آنها افرادی هستند که مجموعه داده های سیستم را به خطر انداخته اند ، اما در بیشتر موارد ، این افراد سرگرمی و سرگرمی ناشناس به جمع آوری و نظارت بر نقض داده ها می پردازند..

مطمئناً بسیاری از محققان امنیتی كلاه سفید كه با سازمان ارتباط برقرار می كنند ، به آنها می دانند كه داده هایشان در معرض دید شما قرار گرفته است ، و گاهی اوقات برای محافظت از آن در آینده راهنمایی می كنند. پس از رفع این نقض ، آنها اطلاعاتی را در اختیار من قرار می دهند و از من درخواست می کنند که من به عنوان منبعی برای تبلیغ به آنها لیست کنم.

خمیر چیست؟?

چسباندن متنی است که به معنای واقعی کلمه فقط در یک وب سایت چسبیده است. می توانید به یک سرویس مانند Pastebin بروید ، متن را وارد کنید ، آن را ذخیره کنید ، و URL دارید که می توانید با دیگران به اشتراک بگذارید. داده ها از نقض ها اغلب در رب ها ظاهر می شوند ، زیرا هکرها قسمتی از داده ها را به عنوان اثبات دسترسی به سیستم می چسبانند.

اگرچه این یک نشانه اولیه خوب برای داده های نقض شده است ، اما اغلب موارد ناخواسته در رب ها وجود دارد ، بنابراین هر وقت آدرس ایمیل پیدا شد ، ما پیوندی به خمیر ارائه می دهیم تا بتوانید تصمیم بگیرید که آیا نیاز به انجام کاری دارید.

چه اقداماتی را برای شخصی که داده های وی به سرقت رفته توصیه می کنید?

این به طبیعت داده بستگی دارد. اگر این رمز عبوری است که در مکان های دیگر مورد استفاده مجدد قرار می گیرد ، باید در هر سایت تغییر یابد. مدیر رمز عبور ابزاری مناسب برای منحصر به فرد بودن همه آنها است. اگر گذرواژه فقط در آن سایت واحد باشد ، بسیار ساده تر است. علاوه بر این ، هنگامی که سایت ها از نقض داده ها آگاه هستند ، آنها به هر حال ، کلمه عبور را دوباره تنظیم می کنند. اگر چیزی شخصی مانند کارت اعتباری است ، پیش بروید و کارت را لغو کنید. اگر این آدرس منزل ، شماره تلفن یا تاریخ تولد شما باشد ، خوب مواردی هستند که شما به دلیل نقض اطلاعات قصد تغییر آنها را ندارید ، اما استفاده از یک سرویس نظارت بر اعتبار از این نظر ایده خوبی است. داده های مورد استفاده برای سرقت هویت.

کارگاه “Hack Yourself First” چیست؟?

من کارگاه 2 روزه “Hack Yourself First” را حدوداً 80 بار در سراسر جهان طی چهار سال گذشته اجرا کرده ام. این طراحی شده است تا به توسعه دهندگان نرم افزار ، sysadmins ، جوانب فناوری اطلاعات و غیره کمک کند تا نحوه آسیب پذیری های امنیتی آنها را بفهمند تا بتوانند از خود محافظت کنند. من شرکت کنندگان را از طریق چرخه زندگی کامل می گیرم. در اینجا نحوه کار تزریق SQL ارائه شده است – در اینجا نحوه حمله مهاجمان داده ها آورده شده است – و البته نحوه تهیه کد در اینجا آمده است ، بنابراین برای شما اتفاق نمی افتد.

چه نوع داده ها پس از هکرها هستند?

چه نوع داده ها پس از هکرها هستند? آیا یک شرکت مجبور است افراد را از نقض داده ها آگاه کند?

آیا یک شرکت مجبور است افراد را از نقض داده ها آگاه کند? چگونه پایگاه داده های نقض شده را بدست می آورید?

چگونه پایگاه داده های نقض شده را بدست می آورید?

17.04.2023 @ 21:47

تی و شماره حساب تا اطلاعات شخصی مانند نام ، آدرس ، شماره تلفن و ایمیل می تواند هدف هکرها باشد. همچنین ، اطلاعات حساسی مانند اطلاعات پزشکی ، اعتباری و حتی اطلاعات دولتی نیز می تواند هدف هکرها باشد. چگونه دزدی داده ها بر شرکت ها و افراد تأثیر می گذارد؟ دزدی داده ها می تواند تأثیرات جدی بر روی شرکت ها و افراد داشته باشد. برای شرکت ها ، دزدی داده ها می تواند به تلفات مالی و خسارات اعتباری منجر شود و ممکن است باعث افت شدید در بازاریابی و فروش شود. برای افراد ، دزدی داده ها می تواند به سرقت هویت ، کلاهبرداری اعتباری و سایر مشکلات امنیتی منجر شود. آیا یک شرکت مجبور است افراد را از نقض داده ها آگاه کند؟ بسته به قوانین و مقررات محلی ، شرکت ها ممکن است مجبور باشند افراد را از نقض داده ها آگاه کنند. در بسیاری از موارد ،